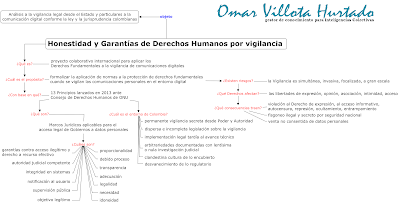

Con base en los “13 Principios”, redactados por un grupo colaborativo de expertos en derechos humanos y derechos digitales de todo el mundo, se analizan la legislación y la jurisprudencia nacional en dos de ellos: Integridad en sistemas y Salvaguardas legales

Haga click sobre imagen para ampliar

Nota anticipada: Esta explicación se complementa con la colección quincenal Muexa, mi revista digital cultural publicada en la red LinkedIn

El sitio web organizacional necessaryandproportionate es un proyecto de Electronic Frontier Foundation en asociación con ONGs de Iberoamerica, donde se hospedan “13 Principios” relacionados con el trabajo de coalición internacional para la aplicación de los derechos humanos a la Vigilancia de las Comunicaciones Digitales. Por Colombia, se almacena el informe de 2016 “Vigilancia estatal de las comunicaciones y protección de los derechos fundamentales” −de los abogados Juan Camilo Rivera, colombiano, y Katitza Rodríguez, peruana−, que responde al problema, ¿Respeta la legislación colombiana los estándares internacionales sobre derechos humanos frente a las actividades de vigilancia?

Dicho reporte nacional se integra al programa regional Vigilancia y Derechos Humanos con el objetivo de defender la libertad de expresión y el derecho a la privacidad en el entorno digital. Por su parte, los “13 Principios” −lanzados oficialmente en el Consejo de Derechos Humanos de la ONU en Ginebra en septiembre de 2013− son marcos jurídicos aplicables para el acceso legal de los gobiernos a los datos personales, ya que esbozan la forma en que la actual legislación mundial de derechos humanos se aplica ante la vigilancia moderna de las comunicaciones digitales.

De modo tal que el análisis jurídico mundial de aplicar protección a los derechos fundamentales frente a la vigilancia de las comunicaciones “proporciona los antecedentes de apoyo a los 13 Principios” mientras que la exploración jurídica interamericana “explica cómo aplicar las normas regionales de derechos humanos en el contexto de la privacidad de las comunicaciones.” Esta asignación se manifiesta más que aprovechable para las Salas de Revisión de la Corte Constitucional de Colombia cuando deben estudiar los fallos judiciales y sentar jurisprudencia frente a las acciones de tutela relacionadas con aquel compendio.

Tema complejo y regulación rezagada

El desarrollo actual de la técnica proporciona cada vez mayores instrumentos para que los Estados vigilen las comunicaciones de las personas en simultánea, de modo invasivo, focalizado y a gran escala, señaló el Relator Especial de Naciones Unidas para la protección del derecho a la libertad de expresión y de opinión el 17 de abril de 2013 (Informe A/HRC/23/40). El riesgo de tal vigilancia extendida se plantea para distintos derechos fundamentales, reconocidos en las constituciones de los Estados parte y en tratados internacionales de derechos humanos.

Si se consideran tres términos (vigilancia, comunicación, información) al evaluar la intrusión de la vigilancia quedan en peligro los derechos a la intimidad, a la libre asociación, a la expresión y al acceso a la información, por ejemplo.

- “Vigilancia de las Comunicaciones” comprende las acciones de monitorear, interceptar, recoger, analizar, usar, preservar, guardar, interferir u obtener información que incluya o refleje las comunicaciones pasadas, presentes o futuras de una persona, se derive o surja de ellas. Aplicarla entonces a los derechos humanos como la intimidad personal −sin los Principios de: legalidad, necesidad, idoneidad, objetivo legítimo− significa que la información privada personalísima puede ser consultada sin autorización de su titular, lo que sería muy probable que hacen los medios sociales al recabar nuestros datos personales en cada viaje por el espacio informático y que luego venden sin consentimiento expreso al mercado global del capitalismo de vigilancia.

- Algo similar se manifiesta con “Información Protegida” que incluye toda la información que comprende, refleje, surja de o se refiera a las comunicaciones de una persona y que no está fácilmente disponible y accesible para el público en general. Al evitar los Principios de: proporcionalidad, debido proceso, transparencia, notificación al usuario, la vigilancia deja expuesto el derecho a la libertad de asociación ya que el plausible fisgoneo secreto e ilegal se extendería hacia la seguridad nacional.

- El concepto “Comunicaciones” acapara las actividades, interacciones y transacciones transmitidas por recursos electrónicos como contenido, identidad de las partes, identificadores de los equipos utilizados, rastreo de la ubicación (direcciones IP, momentos del enlace y duración de las comunicaciones). Los derechos a la libertad de expresión y al libre acceso a la información se mantienen en riesgo al ser vigilados en ausencia de otros Principios como Autoridad Judicial Competente y Control público, lo que puede llevar a la autocensura o a la represión, como ha ocurrido. La razón es que la información recolectada y almacenada mediante el acecho puede ser ocultada, usada para neutralizar el resentimiento emocional, coleccionada para futuros prontuarios, falseada por corrupción.

En sentido pragmático, el avance y las revelaciones de la vigilancia estatal a las comunicaciones digitales “han suscitado interrogantes acerca de hasta qué punto tales medidas son consistentes con los estándares jurídicos internacionales y sobre si se requieren salvaguardas más fuertes para proteger los derechos humanos”, manifestó la Alta Comisionada de las Naciones Unidas para los Derechos Humanos el 30 de junio de 2014 (Documento A/HRC/27/37). Colombia no ha sido excepción de esta tendencia como nos quieren hacer creer bajo el manto ideológico de la secreta seguridad al gobierno nacional. De forma subrepticia, delimitada en la cultura de lo encubierto, con el desvanecimiento de la regulación, se va desarrollando la vigilancia de las comunicaciones desde el poder y las autoridades del Estado colombiano, en todos los cuatro gobiernos de este milenio como se detalla a continuación.

Domésticos ejemplos de arbitrariedad

Para los antes citados abogados, Rivera y Rodríguez, “La legislación de Colombia en materia de vigilancia de las comunicaciones es dispersa e incompleta” pues está contenida en la Constitución; en múltiples leyes, decretos y reglamentos; en extensas disposiciones generales de tratados internacionales sobre derechos humanos que conforman el bloque de constitucionalidad nacional. Se suma además que la mayoría de la normativa es implementada con posterioridad a la aplicación de las técnicas y de las estrategias de vigilancia. Vale decir, verbigracia, que los servicios de inteligencia nacional se reglamentaron el 31 de octubre de 1953 mediante el Decreto 2872 (que crea el Departamento Administrativo denominado “Servicio de Inteligencia Colombiano”) requerido por el orden público turbado y en estado de sitio todo el territorio nacional desde el año 1949. Sin embargo, debieron pasar 59 años, cinco meses y 17 días para que se expidiera su Marco Jurídico que permite a los organismos de gobierno llevar a cabo actividades de inteligencia y contra-inteligencia (Ley Estatutaria 1621 de 2013).

Documentado por autoridades competentes, los servicios de inteligencia en Colombia durante el lustro 2003-2008, de manera sistemática y generalizada persiguieron y vigilaron periodistas, miembros de partidos de oposición, defensores de derechos humanos, magistrados de las Altas Cortes, personas en general consideradas enemigas de la política gubernamental “Seguridad Democrática”. Pretendían y lograron neutralizar las actividades y los informes acerca de las labores desarrolladas por las víctimas en el negado conflicto armado. La descripción publicada por el Alto Comisionado de Naciones Unidas para los Derechos Humanos del 4 de marzo de 2010 (Informe A/HRC/13/72) cuenta que incluso “un Relator Especial de Naciones Unidas y de esa Oficina en Colombia fueron también objeto de vigilancia.”

En febrero de 2014 y durante las negociaciones para el acuerdo de paz entre Gobierno Nacional y Fuerzas Armadas Revolucionarias de Colombia (FARC), el grupo Central de Inteligencia Técnica del Ejército Nacional realizó vigilancia de las comunicaciones a los negociadores quienes participaban en La Habana y filtraron información de inteligencia para propósitos electorales, desde la conocida sala de operación legal “Andrómeda”.

En agosto y septiembre del 2015, la ONG británica Privacy International publicó dos informes, “Demanda y Oferta: La industria de vigilancia al descubierto en Colombia” y “Un estado en la sombra: vigilancia y orden público en Colombia”, donde reveló que la Policía Nacional había adquirido nuevos equipos de vigilancia masiva e intrusiva. Para finales de ese año, algunos medios colombianos de periodismo evidenciaron también que ciertos periodistas vienen siendo objeto de vigilancia estatal de las comunicaciones e involucraron a la Policía Nacional como institución sospechosa.

Durante la sindemia Covid 19, el Ministerio de Salud Pública emitió en marzo de 2020 el “Plan de contingencia para responder ante la emergencia por COVID-19” en cuya Fase de preparación se auto valida, sin ley respectiva, para “evaluar la legislación y marcos normativos relacionados con todas las medidas de salud pública que se pudieran proponer durante la respuesta: aislamiento o cuarentena, restricciones a los viajes, cierre de instituciones educativas, prohibición de eventos masivos”, mediante el “establecimiento de constante comunicación con Cancillería y Migración Colombia frente a viajeros de zonas de riesgo y sistematización de la información de viajeros provenientes de países que han presentado casos con una periodicidad concertada.”

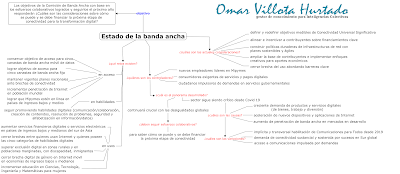

El 26 de agosto de 2020 la Comisión Económica para América Latina y el Caribe (CEPAL) publicó el informe especial 7, “Universalizar el acceso a las tecnologías digitales para enfrentar los efectos del COVID-19”, donde expuso los cambios de actividad en ocho sectores económicos de Colombia durante el primer y segundo trimestre de 2020 en función del tráfico de sitios web y uso de aplicaciones; las velocidades de descarga mediante banda ancha móvil y fija a junio del mismo año; las estrategias para la educación continua a distancia bajo modalidad de aprendizaje, entre otros indicadores del uso masivo y cartográfico para justificar mayor penetración doméstica de las tecnologías digitales.

Muy reciente aún, con base en el Comunicado de Prensa 327 emitido por la Fiscalía General de la Nación el 13 de junio de 2023, “el posible uso irregular del polígrafo al servicio de la Presidencia de la República [permitió] abrir dos líneas de investigación distintas para establecer si se configuraron los delitos de abuso de autoridad, peculado por uso … en uno de esos frentes investigativos fueron citados a interrogatorio el Capitán comandante jefe de la oficina de polígrafo, el Coronel jefe de la protección presidencial, un intendente y un poligrafista ... por la interceptación ilegal a las líneas celulares de la ex-niñera y de la ex-trabajadora en servicios domésticos de la ex-jefe de gabinete de la Presidencia, la Fiscalía indaga la posible configuración de los delitos de fraude procesal, falsedad en documento público y violación ilícita de comunicaciones.”

Tampoco hay tregua en las 717 revisiones por año a las acciones de tutela tipo T que efectúan los Magistrados miembros de las Salas de Revisión de la Corte Constitucional ya que se han “proferido desde el 1 de enero de 1992 hasta el 31 de enero de 2017 cerca de 17.940 de esa clase de sentencias”, según el artículo académico “Orden de condena de perjuicios en abstracto en la acción de tutela: subreglas en su inaplicación en la jurisprudencia de la Corte Constitucional” de los abogados Diego Armando Yáñez Meza, Liliana Damaris Pabón Giraldo y Jennifer Patricia Santos Ibarra.

Este resumido contexto sobre la consideración de la legislación colombiana en materia de vigilancia y protección a los derechos fundamentales mediante las comunicaciones digitales permite, en adelante, evaluar el estado de los restantes tres de los “13 Principios” al responder, ¿Respeta la legislación colombiana los estándares disponibles de vigilancia de las comunicaciones de las personas con el mayor nivel de protección?

Integridad de las comunicaciones y sistemas

Este Principio garantiza la honestidad, seguridad y privacidad de los sistemas de comunicaciones al comprometer la seguridad por motivos estatales. Por tanto, los Estados no deben obligar a los proveedores de servicios o a los de hardware o de software crear capacidad de vigilancia o supervisión en sus sistemas ni recopilar o retener información o datos particulares a priori, únicamente con fines de vigilancia de las comunicaciones del Estado.

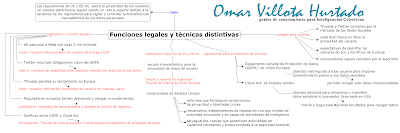

No obstante, el artículo 4 “Intervención del Estado en el sector TIC” de la Ley 1341 de 2009 (que define Principios y Conceptos sobre la Sociedad de la Información y la organización de las Tecnologías de la Información y las Comunicaciones −TIC−, y crea la Agencia Nacional de Espectro) “Impone a los proveedores de redes y servicios de telecomunicaciones obligaciones de provisión de servicios y uso de su infraestructura, por razones de defensa nacional, atención y prevención de situaciones de emergencia y seguridad pública”.

Un derecho de las personas es expresarse de forma anónima por lo cual los Estados se deben abstener de exigir a terceros identificación de los usuarios, manifiesta el Relator Especial sobre la promoción y protección del derecho a la libertad de opinión y expresión el 16 de mayo de 2011 (Informe A/HRC/17/27).

Garantías contra el acceso ilegítimo y derecho a recurso efectivo

Mediante este Principio los Estados deben promulgar leyes que tipifiquen como delito la vigilancia ilegal de las comunicaciones por parte de actores públicos o privados. De esta manera se protegen a los denunciantes, se garantizan las vías de reparación para los afectados y se proporcionan a los delincuentes sanciones civiles y penales suficientes y significativas. En las leyes estatuidas por tanto se deberá establecer la protección a la privacidad de las comunicaciones personales mediante la destrucción o la devolución a los afectados del material obtenido para el propósito legal de vigilancia.

La legislación colombiana contempla un marco normativo sobre la interceptación a las comunicaciones privadas y crea un nuevo bien jurídico tutelado denominado “Protección de la información y de los datos”, que decreta como penal los atentados contra la confidencialidad, la integridad y la disponibilidad de los datos y de los sistemas informáticos mediante la Ley 1273 de 2009.

La Sentencia SU414 de 2017 de la Sala Plena de la Corte Constitucional estudia el desarrollo jurisprudencial del asunto indicando que la interceptación a las comunicaciones privadas es una herramienta legal investigativa cuya “práctica normalmente se encuentra en tensión con el derecho a la intimidad, prerrogativa protegida por múltiples garantías constitucionales e instrumentos de orden internacional.” Cita en cuanto el artículo 12 de la Declaración Universal de los Derechos Humanos el cual “Nadie será objeto de injerencias arbitrarias en su vida privada, su familia, su domicilio o su correspondencia, ni de ataques a su honra o a su reputación”; el artículo 15 de la Carta Política Nacional sobre derecho a su intimidad personal y familiar y a su buen nombre; la Ley 599 de 2000 que tipifica la interceptación a las comunicaciones como delito penal frente a la protección del bien jurídico a la intimidad; la Ley 600 de 2000 que regula la interceptación a las comunicaciones como facultad exclusiva de los funcionarios judiciales; la Ley 1142 de 2007 por la cual se adoptan medidas para la prevención y represión de la actividad delictiva de especial impacto para la convivencia y seguridad ciudadana; etc.

Sin embargo, el ya mencionado marco jurídico de actividades de inteligencia y contra-inteligencia no contempla un recurso de defensa de las personas quienes creen ser objeto de vigilancia a pesar que la Comisión Interamericana de Derechos Humanos había manifestado su preocupación al Estado colombiano cuatro años antes con el informe anual OEA/Ser.L/V/II, Capítulo IV.

Garantías para la cooperación internacional

Este Principio busca que los Tratados de Asistencia Legal Mutua (MLAT) y otros acuerdos celebrados por los Estados garanticen la aplicación del estándar disponible con el mayor nivel de protección para los derechos de las personas, cuando puedan aplicarse leyes de más de un Estado a la vigilancia de las comunicaciones. El motivo estriba en las dinámicas de los flujos de información y de las tecnologías y servicios de comunicaciones ya que los Estados pueden necesitar asistencia de proveedores de servicios y de Estados extranjeros.

Con base en este fundamento el bloque constitucional de Colombia está compuesto por algunas leyes que legalizan los MLAT, como por ejemplo: la Ley 804 de 2003 la cual aprueba el “Convenio Internacional para la Represión de los Atentados Terroristas Cometidos con Bombas”. Se trata de la Resolución A/RES/52/164 adoptada por Naciones Unidas el 15 de diciembre de 1997, que compromete a cada Estado integrante a adoptar medidas necesarias ante actos criminales sin justificación alguna cuando sean de índole ideológica, filosófica, política, racial, étnica, religiosa u otra similar. Tales prácticas en particular pueden contener la intención o el propósito de crear un estado de terror en la población en general, en un grupo de personas o en determinadas personas por lo que sus autores serán sancionados con penas acordes a su gravedad.

El acuerdo suscrito con Francia el 22 de julio de 2003 y publicado mediante el Decreto 318 de 2008, se aplica durante el intercambio de información sobre crimen transnacional. Dicha “Cooperación en Materia de Seguridad Interior”, según los abogados Rivera y Rodríguez, contempla reglas para el tratamiento de los datos nominativos que permiten la identificación de una persona en particular, que han de ser comunicados por un país al otro especificando fines y periodo de uso, a cuyo tiempo final deben ser destruidos. Esta reciprocidad de entrega de información personal se limita para acciones de: terrorismo, lavado de activos, falsificación de moneda, trata de personas y tráficos de estupefacientes, de armas, de bienes culturales e ilícitos contra la propiedad intelectual e industrial, y de recursos naturales.

Otro acuerdo en la línea anterior fue suscrito el 19 de julio de 2008 y promulgado a través de la Ley 1517 de 2012. La “Cooperación en materia de la defensa” entre los gobiernos de Colombia y de la República Federativa del Brasil tiene por objeto promover la cooperación con énfasis en las áreas de investigación, desarrollo, apoyo logístico, de industria aeronáutica, naval y terrestre; promover acciones conjuntas de entrenamiento e instrucción militar; realizar ejercicios militares combinados; utilizar equipo militar de origen nacional y extranjero; adquirir productos y servicios de defensa; compartir conocimientos y experiencias obtenidas en el campo de operaciones y en áreas de la ciencia y tecnología; cumplir con las operaciones internacionales de mantenimiento de paz; intercambiar información y cooperar en otras áreas en materia de defensa que puedan ser de interés común.

Una igualdad similar se firmó con la Oficina Europea de Policía el 17 de febrero de 2014. Es el “Agreement on Operational and Strategic Cooperation between Colombia and the European Police Office” para el intercambio de todo tipo de información sobre crimen internacional (tráfico de drogas, crímenes relacionados con materiales nucleares, inmigración ilegal, tráfico de personas, crímenes en vehículos motorizados, falsificación de moneda y lavado de dinero). El objetivo es mejorar la cooperación frente a la prevención, detección, represión e investigación de formas graves de delincuencia internacional mediante la alternancia de información estratégica e información técnica.

Uno adicional es el tratado sobre intercambio de material de inteligencia suscrito en Bruselas el 25 de junio de 2013 con la Organización del Tratado del Atlántico Norte. El acuerdo “Cooperación y Seguridad de Información”, promulgado a través de la Ley 1734 de 2014, establece que el Gobierno de Colombia acepta el compromiso de hacer que todos sus connacionales en desarrollo de sus funciones oficiales hayan sido investigados y aprobados en temas de seguridad antes de que obtengan acceso a dicha información y material. Estos procedimientos de seguridad estarán diseñados para determinar si una persona, teniendo en cuenta su lealtad y fiabilidad, puede tener acceso a información clasificada sin poner en riesgo su seguridad.

Como se expresó al iniciar la evaluación anterior acerca de la vigilancia colombiana y la protección de los derechos fundamentales en comunicaciones digitales, este tema complejo conserva su legislación rezagada, incompleta, dispersa, imprecisa, insuficiente ya porque el Legislador no está comprometido o debido a que el Ejecutivo no se ha ocupado de la tarea dejando en riesgo el reconocimiento y el respeto de los derechos humanos.